Как известно уже несколько месяцев, у процессоров Intel многие годы существовали уязвимости к атакам методом стороннего канала. И объявленные "новогодние" уязвимости Spectre и Meltdown вызвали сенсацию. Теперь Intel подтвердила существование еще трех уязвимостей, которые по методу атаки схожи со Spectre.

Как известно уже несколько месяцев, у процессоров Intel многие годы существовали уязвимости к атакам методом стороннего канала. И объявленные "новогодние" уязвимости Spectre и Meltdown вызвали сенсацию. Теперь Intel подтвердила существование еще трех уязвимостей, которые по методу атаки схожи со Spectre.

Уязвимость L1 Terminal Fault (L1TF) довольно критична. Она позволяет получить доступ из виртуальной машины к защищенной памяти другой виртуальной машины, которая работает на том же сервере. При этом удается обойти систему Software Guard Extensions (SGX), призванную обеспечивать соответствующую защиту. С помощью внеочередного выполнения определенных команд, исследователям удалось получить ключи Attestation Keys, которые позволили добраться до защищенных областей памяти.

Как показали дальнейшие исследования Intel, удается добраться не только до собственных защищенных областей памяти виртуальной машины, но и к защищенной памяти другой МVM. Соответственно, уязвимость L1TF была разделена на SGX (CVE-2018-3615), ядро ОС и SMM (CVE-2018-3620) и Virtual Machines (CVE-2018-3646).

Intel в курсе уязвимости уже несколько месяцев, обновления микрокода уже выпущены. Уязвимы все процессоры Intel вплоть до первого поколения Core i. На сайте https://foreshadowattack.eu можно найти дополнительную информацию об атаке и последствиях.

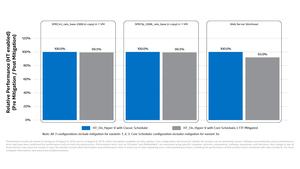

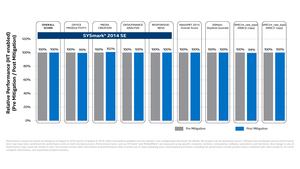

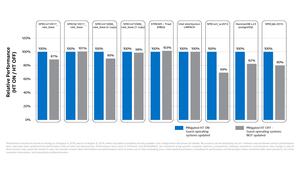

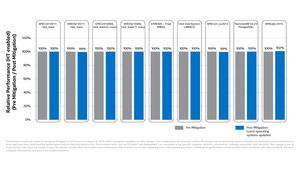

Intel опубликовала несколько тестов, которые показывают влияние на производительность обновления микрокода, в котором уязвимость исправлена.

Атаки методом стороннего канала будут еще многие месяцы сопровождать Intel. С процессорами Cascade Lake и Ice Lake Intel намеревалась устранить атаки Meltdown и Spectre на уровне кремния. Но процессоры в дата-центрах меняются не каждый день, поэтому чиповому гиганту придется думать о том, как закрывать уязвимости на имеющейся аппаратной базе.

Кроме уязвимостей Spectre первого поколения были обнаружены и другие:

- Intel подтверждает новые уязвимости Spectre 1.1 и 1.2

- Spectre NG: в процессорах Intel обнаружены еще восемь уязвимостей

- Еще одна уязвимость Spectre: Lazy FP State Restore со средним риском